Услуге удаљене радне површине (РДС) у систему Виндовс Сервер 2008 Р2 нису само ребрандинг свог претходника, Терминал Сервицес. Нове функције, од којих су се неке појавиле још у Виндовс Сервер 2008, као што су РемотеАпп, РД Гатеваи и РД Вирстуализатион Хост, омогућавају лако и прикладно обезбеђивање примене и рада појединачних корисничких апликација и читавих десктопа у РДС и ВДИ решењима и функционалности а погодност није лошија од оне Цитрик решења или комплекса других произвођача.

Шта је са сигурношћу услуга удаљене радне површине? Мицрософт је значајно ажурирао и побољшао сигурност ове услуге. У овом ћемо чланку говорити о сигурносним механизмима РДС-а, о осигурању терминалних услуга кориштењем групних политика и практичним аспектима осигурања РДС рјешења.

Шта је ново у Р2

Ако сте морали да радите са верзијама Терминал Сервицес у Виндовс Сервер 2003 и Виндовс Сервер 2008, вероватно се сећате да се у Виндовс-у 2008 појавио низ нових функција, као што су ТС Веб Аццесс (веза путем прегледача), ТС Гатеваи (приступ терминалу) услуге путем Интернета), РемотеАпп (објављивање појединачних апликација путем РДП-а) и Сессион Брокер (обезбеђивање балансирања оптерећења).

Виндовс Сервер 2008 Р2 представио је следеће карактеристике:

- Удаљена виртуализација радне површине за ВДИ решења

- РДС провајдер за ПоверСхелл (сада администратор може контролисати конфигурацију и управљање РДС-ом из командне линије или користећи скрипте)

- Удаљена радна површина ИП виртуализација која вам омогућава да доделите ИП адресе својим везама на основу подешавања сесије или апликације

- Нова верзија РДП-а и клијента за удаљену радну површину (РДЦ) - в. 7.0

- Управљање ресурсима процесора за динамичку расподелу ресурса процесора на основу броја активних сесија

- Компатибилност са Виндовс Инсталлером, омогућава вам инсталирање програма са могућношћу прилагођавања поставки апликације на страни корисника.

- Подршка клијента до 16 монитора.

Поред тога, побољшане су функције за рад са видео и аудио уређајима и пуна подршка за Виндовс Аеро технологију (имајте на уму да Аеро није подржан у режиму са више монитора).

Наравно, безбедносна питања РДС-а зависе од конкретног решења. На пример, ако објавите радну површину за кориснике који се повезују путем Интернета или користе прегледач, безбедносни проблем је много акутнији него код стандардног решења када се клијенти повезују помоћу РДЦ клијента путем ЛАН-а.

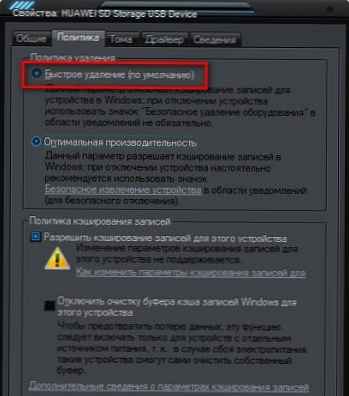

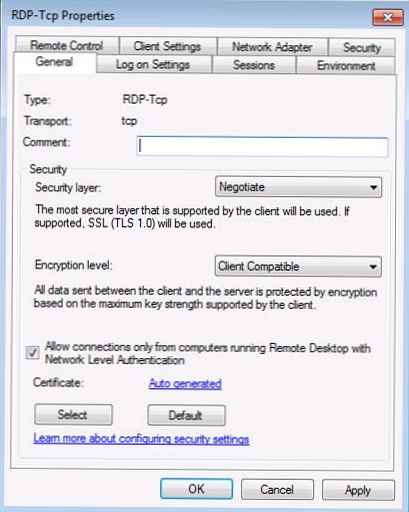

Провјера идентитета на мрежи

Да бисте осигурали већу сигурност за све везе, морате користити механизам провјере аутентичности мрежног нивоа (НЛА). НЛА захтева од корисника да се пријави на послужитељ РД сесије пре него што је сесија креирана. Овај механизам вам омогућава да заштитите сервер од обраде непотребних сесија које могу да генеришу сајбер-криминалци или бот програми. Да би користио НЛА, оперативни систем клијента мора подржати протокол добављача поверљивих података (ЦредССП), што значи Виндовс КСП СП3 (како омогућити НЛА у Виндовс КСП СП3) и новији, као и РДП 6.0 или новији клијент.

Можете конфигурирати НЛА на послужитељу РД Сессион тако што ћете отворити Административне алате -> Услуге удаљене радне површине -> Конзола за конфигурацију хоста за Десктоп Сессион.

- Десним кликом на везу

- Изаберите Својства

- Идите на картицу Опште

- Означите опцију „Дозволи везе само са рачунара који раде на удаљеној радној површини са аутентификацијом на нивоу мреже“

- Притисните ОК.

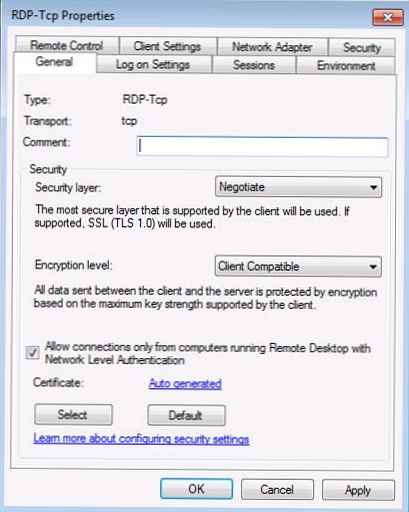

Сигурност транспортног слоја (ТЛС)

У РДС сесији можете да користите један од три сигурносна механизма да заштитите везу између клијената и РДС послужитеља сесије:

- РДП безбедносни слој - користи уграђену РДП енкрипцију, мање је сигуран.

- Преговарајте - ТЛС 1.0 енкрипција (ССЛ) користиће се ако га клијент подржава, ако га клијент не подржава, користиће се уобичајени ниво безбедности РДП.

- ССЛ - ТЛС енкрипција 1. користиће се за аутентификацију сервера и шифрирање пренесених података између клијента и сервера. Ово је најсигурнији режим..

Да би се осигурао висок ниво сигурности, потребна је ССЛ / ТЛС енкрипција. У ове сврхе морате да имате дигитални сертификат, може се потписати на сопствени начин или издати од стране органа за сертификацију ЦА (што је пожељније).

Поред нивоа заштите, можете да одаберете ниво шифровања везе. Доступне су следеће врсте шифровања:

- Ниска - Користи се 56-битно шифрирање података послатих са клијента на сервер. Подаци који се преносе са сервера на клијента нису шифровани.

- Клијент компатибилан - Ова врста шифрирања се подразумевано користи. У овом случају, сав промет између клијента и сервера шифриран је максималном дужином кључа коју клијент подржава.

- Високо - сви подаци који се преносе између клијента и сервера у оба смера шифрирају се 128-битним кључем

- ФИПС компатибилно - сви подаци који се преносе између клијента и сервера у оба смера шифрирају се помоћу ФИПС 140-1.

Вриједно је напоменути да ако се користе високи или ФИПС компатибилни нивои шифрирања, сви клијенти који не подржавају ову врсту шифрирања неће се моћи повезати са сервером.

Можете да конфигуришете врсту аутентификације сервера и ниво шифрирања на следећи начин:

- На послужитељу РД Сессион Хост отворите прозор конфигурације Хоста за удаљену радну површину и идите на прозор с својствима.

- На картици Опћенито, у падајућим изборницима одаберите потребан ниво сигурности и врсту шифрирања.

- Притисните ОК.

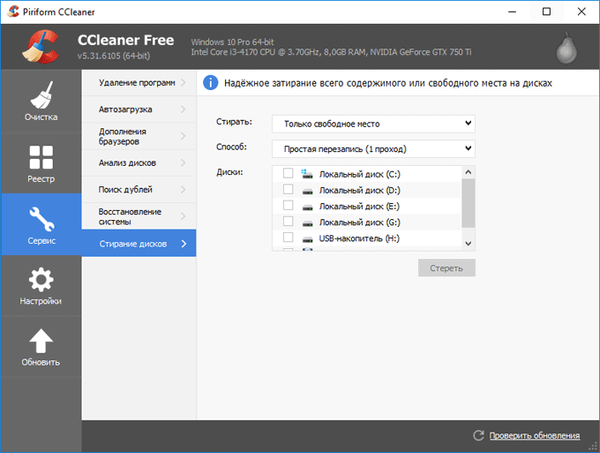

Групна политика

Постоји неколико опција групе смерница за конфигурисање подешавања РДС-а у систему Виндовс Сервер 2008 Р2. Сви се налазе у одељку Конфигурација рачунара \ Политике \ Административни предлошци \ Компоненте Виндовс \ Услуге удаљене радне површине (снимак слике конзоле за управљање групним политикама приказан је на слици).

Као што видите, постоје смернице за управљање лиценцирањем, конфигурационе политике за РДЦ клијент и сам послужитељ РД Сессион Хост. Сигурносне политике РД Сессион Хост укључују:

- Подесите ниво шифрирања везе клијента: Ова политика се користи за контролу нивоа шифрирања. Ако је активирано, све везе треба да користе одређени ниво шифрирања (подразумевано је Високо).

- УвекПромптзаЛозинканаВеза: Ово се правило користи ако увек морате питати корисничку лозинку приликом повезивања на РД сесију, чак и ако је лозинка унета у РДЦ клијент. Корисници се подразумевано могу аутоматски пријавити у сесију ако у РДЦ клијенту наведе лозинку.

- ЗахтевајСецуреРпцКомуникација: - када је полиса омогућена, дозвољени су само оверени и шифровани захтеви клијената.

- ЗахтевајУпотребаодСпецифичноСигурностСлојзаДаљински (Рдп) Везе: када је полиса омогућена, све везе између клијента и терминалног сервера морају користити овде наведени ниво заштите (РДП, преговори или ССЛ / ТЛС)

- ДоНеДозволиЛокалноАдминистраторидоПрилагодитеДозволе: политика онемогућава администраторе могућност конфигурисања безбедносних поставки РД Сессион Хост.

- Захтијевајте провјеру идентитета корисника за удаљене везе помоћу провјере идентитета на мрежи: Ова смерница укључује захтев НЛА за све везе са терминалним сервером (клијенти без подршке за НЛА не могу да се повежу).

Поставке РДЦ клијента налазе се у пододјељку Даљински Десктоп Веза Клијент:

- Донедопуститилозинкедобитисачувано: правило забрањује чување лозинки у РДЦ клијенту, опција „Сачувај лозинку“ постаје недоступна, све претходно сачуване лозинке биће избрисане.

- НаведитеСХА1 отисциодсертификатипредстављањепоуздан.рдпиздавачи: ово правило вам омогућава да направите листу отиска прста цертификата СХА1, а ако се цертификат подудара са отиском прста на овој листи, сматра се поузданим.

- Промптзаакредитивинатхе тхеклијенткомпјутер: Правила активирају захтев за корисничке акредитиве на рачунару клијента, а не послужитељ РД сесије.

РД Веб приступ

Корисници рачунара на којима РДЦ клијент није инсталиран могу приступити објављеним апликацијама путем веб прегледача. Да би то учинио, корисник мора у прегледачу отворити УРЛ у којем су објављени РДС ресурси. РД Веб Аццесс Сервер је засебна улога РД сервера, обично се налази на наменском серверу.

Веб интерфејс сервера РД Веб Аццесс заснован је на ССЛ-у и корисници се могу пријавити користећи своје акредитиве. Аутентични корисници виде само листу оних објављених програма (РемотеАпп) којима имају приступ..

Веб Аццесс сервер користи Кс.509 сертификат за шифровање. Подразумевано се користи самопотписани сертификат..