Након инсталирања Виндовс безбедносних исправки које су изашле после маја 2018. године, можете наићи на грешку Санација орацле криптирања ЦредССП када је РДП повезан са удаљеним сервером и Виндовс рачунаром у следећим случајевима:

- Повезујете се на удаљену радну површину рачунара са недавно инсталираном старом (на пример, РТМ) верзијом Виндовса (на пример, Виндовс 10 испод уграђене верзије 1803, Виндовс Сервер 2012 Р2, Виндовс Сервер 2016) на којој нису инсталиране последње безбедносне исправке за Виндовс;

- Покушавате да се повежете на РДП рачунар на који већ дуже време нисте инсталирали Мицрософтове исправке;

- РДП веза блокира даљински рачунар, јер нису потребне безбедносне исправке на рачунару вашег клијента.

Покушајмо да схватимо шта значи грешка у РДП-у. Санација орацле криптирања ЦредССП и како да то поправим.

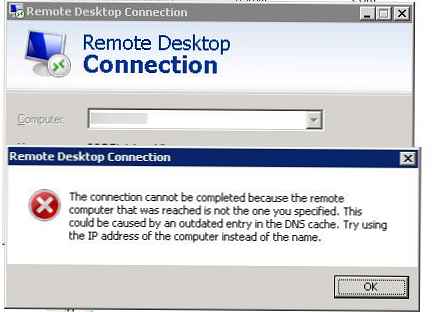

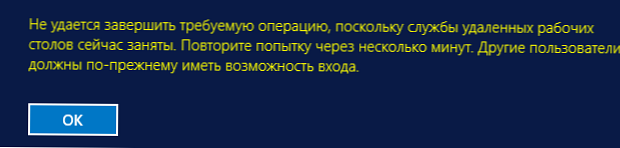

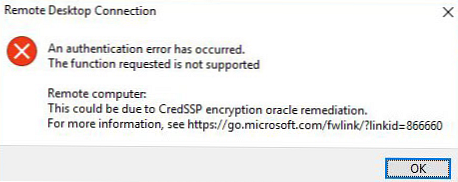

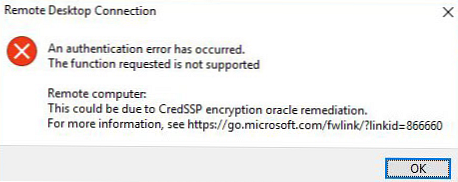

Дакле, приликом покушаја повезивања са апликацијом РемотеАпп на РДС серверима под Виндовс Сервер 2016/2012 Р2 / 2008 Р2 или на удаљене радне површине других корисника који користе РДП протокол (на Виндовс 10, 8.1 или 7) појављује се грешка:

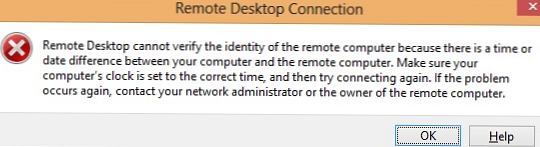

Веза на радну површинуДошло је до грешке у аутентификацији.

Функција није подржана.

Удаљени рачунар: име домаћина

Ово би могло бити последица санације орацле орочења за ЦредССП шифрирање.

Аутентификација није успела.

Наведена функција није подржана..

Узрок грешке може бити исправка ЦредССП енкрипције.

Ова грешка настаје због чињенице да на Виндовс Серверу или на уобичајеној верзији оперативног система Виндовс, на коју покушавате да се повежете путем РДП-а, безбедносне исправке за Виндовс нису инсталиране (бар од марта 2018.).

Ова грешка такође може изгледати овако: Дошло је до грешке у аутентификацији. Наведена функција није подржана..Чињеница је да је Мицрософт у марту 2018. објавио ажурирање које затвара могућност даљинског извршења кода користећи рањивост у протоколу ЦредССП (Цредентиал Сецурити Суппорт Провидер). Проблем је детаљно описан у билтену ЦВЕ-2018-0886. У мају 2018. године објављено је додатно ажурирање у коме се Виндовс клијентима подразумевано не дозвољава повезивање са удаљеним РДП серверима са рањивом (непаткираном) верзијом ЦредССП протокола.

Дакле, ако од марта 2018. нисте инсталирали кумулативне безбедносне исправке на Виндовс РДС / РДП серверима (рачунарима), а на РДП клијентима су инсталиране мајске исправке (или новије), онда када покушате да се повежете на РДС сервере са непаткираном верзијом ЦредССП појављује се грешка због немогућности повезивања: Ово би могло бити последица санације орацле орочења за ЦредССП шифрирање.

РДП грешка клијента појављује се након инсталирања следећих безбедносних исправки:

- Виндовс 7 / Виндовс Сервер 2008 Р2 - КБ4103718

- Виндовс 8.1 / Виндовс Сервер 2012 Р2 - КБ4103725

- Виндовс Сервер 2016 - КБ4103723

- Виндовс 10 1803 - КБ4103721

- Виндовс 10 1709 - КБ4103727

- Виндовс 10 1703 - КБ4103731

- Виндовс 10 1609 - КБ4103723

Да бисте вратили удаљену везу на радну површину, можете да уклоните безбедносне исправке на клијенту из кога је направљена РДП веза (али ово изузетно не препоручује се, тј. постоји сигурније и тачније решење).

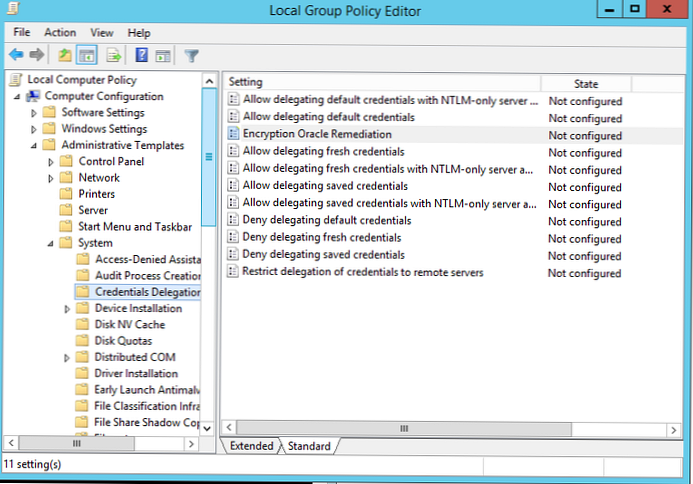

Да бисте решили проблем, можете привремено на рачунару са којег се повезујете преко РДП-а онемогућите провјеру верзије ЦредССП-а на удаљеном рачунару. То се може урадити путем локалног уређивача правила групе. Да бисте то урадили:

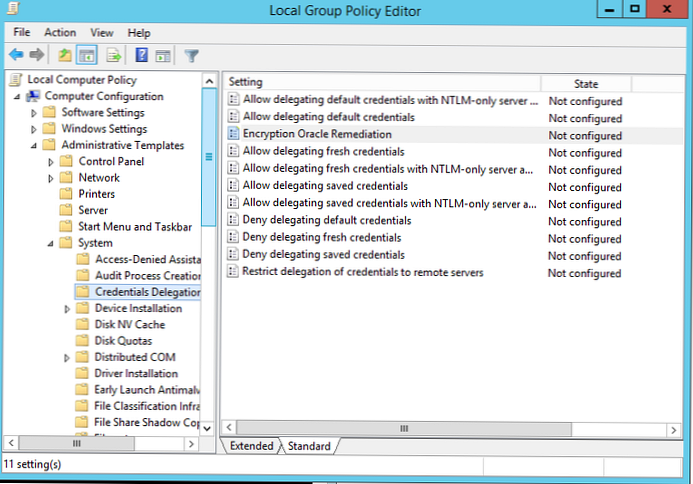

- Покрените локални ГПО едитор - гпедит.мсц;

- Идите на одељак са смерницама Конфигурација рачунара -> Административни предлошци -> Систем -> Делегација поверења (Конфигурација рачунара -> Административни предлошци -> Систем -> Пренос акредитива);

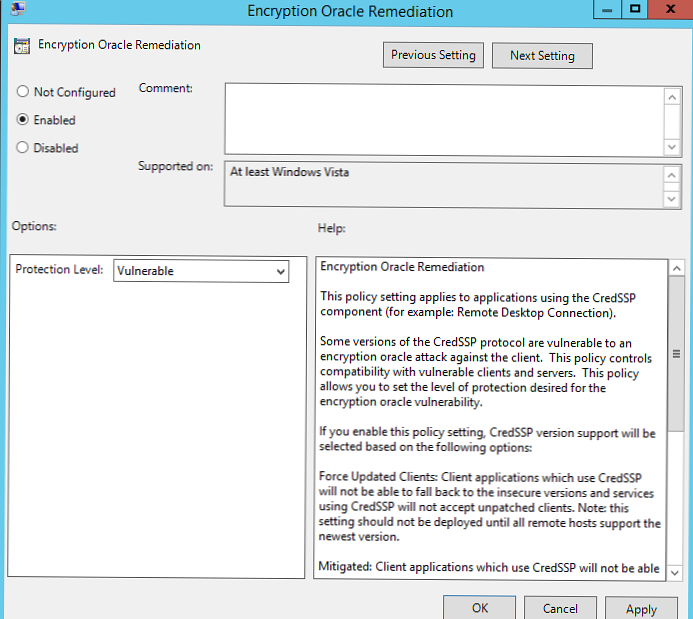

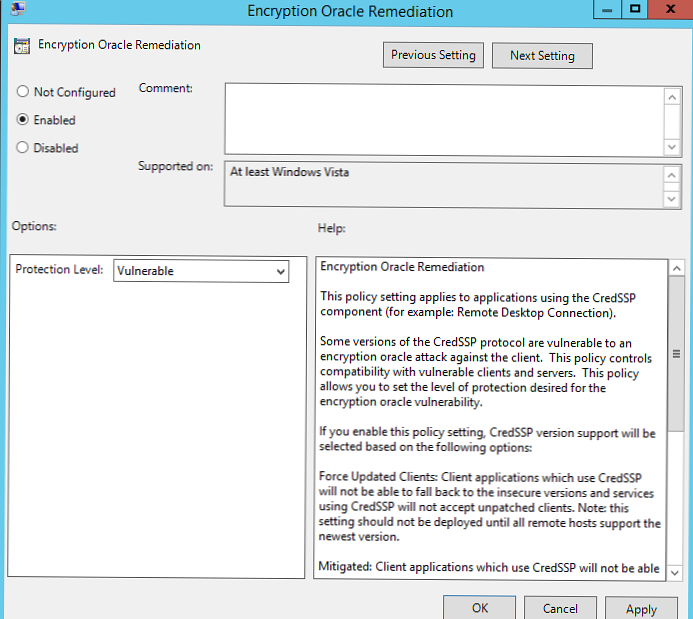

- Пронађите полису са именом Шифрирање Орацле санација (Поправка рањивости за шифровање орацле). Укључите политику (Омогућено/ Омогућено) и као параметар на падајућој листи изаберите Рањив / Оставите рањивост;

- Остаје да ажурирате смернице на рачунару (команда

гпупдате / форце) и покушајте да се повежете преко РДП-а на удаљени рачунар. Са омогућеном политиком Шифровање Орацле Санација са вредностима Рањив ваше терминалне апликације омогућене за ЦредССП могу се чак повезати са РДС / РДП серверима и Виндовс рачунарима који немају тренутна безбедносна ажурирања.

- Сила Ажурирано Клијенти - највиши ниво заштите када РДП сервер забрањује повезивање са клијентима који нису ажурирани. Обично би ово правило требало укључити након потпуног ажурирања целокупне инфраструктуре и интегрисања тренутних безбедносних исправки у Виндовс инсталационе слике за сервере и радне станице;

- Ублажено - У овом режиму је блокирана одлазна даљинска РДП веза са РДП серверима са рањивом верзијом ЦредССП. Међутим, и друге услуге које користе ЦредССП добро функционишу;

- Рањив -дозвољен је најнижи ниво заштите приликом повезивања на РДП сервер са рањивом верзијом ЦредССП.

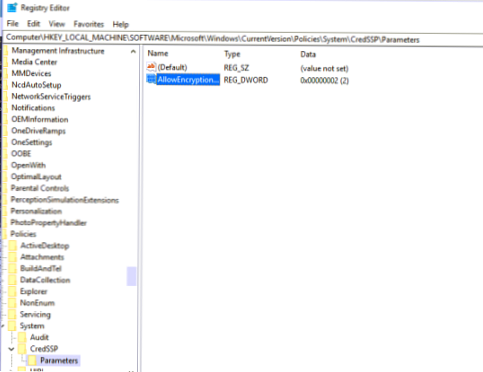

Ако немате локални ГПО едитор (на пример, у Хоме едитионс оф Виндовс), можете извршити промену омогућавајући РДП-у да се повеже на сервере са непачурираном верзијом ЦредССП-а директно у регистар помоћу наредбе:РЕГ АДД ХКЛМ \ СОФТВАРЕ \ Мицрософт \ Виндовс \ ЦуррентВерсион \ Полициес \ Систем \ ЦредССП \ Параметерс / в АлловЕнцриптионОрацле / т РЕГ_ДВОРД / д 2

Овај параметар можете променити у регистру одмах на многим рачунарима у АД-у помоћу домене ГПО (гпмц.мсц конзола) или помоћу такве скрипте ПоверСхелл (списак рачунара у домену може се добити помоћу цмдлета Гет-АДЦомпутер из РСАТ-АД-ПоверСхелл модула):

Увозни модул АцтивеДирецтори

$ ПСс = (Гет-АДЦомпутер -Филтер *). ДНСХостНаме

Фореацх ($ рачунар у $ ПЦ-има)

Инвоке-Цомманд -ЦомпутерНаме $ цомпутер -СцриптБлоцк

РЕГ АДД ХКЛМ \ СОФТВАРЕ \ Мицрософт \ Виндовс \ ЦуррентВерсион \ Полициес \ Систем \ ЦредССП \ Параметерс / в АлловЕнцриптионОрацле / т РЕГ_ДВОРД / д 2

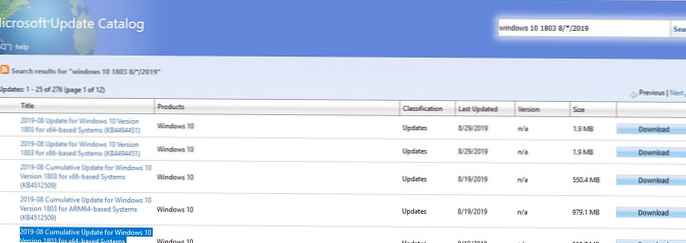

Након успешног повезивања са удаљеним РДП сервером (рачунаром), потребно је да на њега инсталирате последње безбедносне исправке преко сервиса Виндовс Упдате (проверите да ли је услуга укључена) или ручно. Преузмите и инсталирајте најновије кумулативне Виндовс исправке као што је приказано горе. Ако се приликом инсталације МСУ исправке појави грешка „Ово ажурирање се не односи на ваш рачунар“, погледајте чланке на.

За Виндовс КСП / Виндовс Сервер 2003 који више нису подржани, морате да инсталирате исправке за Виндовс Ембеддед ПОСРеади 2009. На пример, хттпс://суппорт.мицрософт.цом/ен-ус/хелп/4056564Након што инсталирате исправке и поново покренете сервер, не заборавите да онемогућите политику клијентима (или је поставите на форсирање ажурираних клијената) или вратите вредност 0 за кључ регистра АлловЕнцриптионОрацле. У овом случају, рачунар неће бити у опасности да се повеже са несигурним домаћинима са ЦредССП и искористи рањивост..

РЕГ АДД ХКЛМ \ СОФТВАРЕ \ Мицрософт \ Виндовс \ ЦуррентВерсион \ Полициес \ Систем \ ЦредССП \ Параметерс / в АлловЕнцриптионОрацле / т РЕГ_ДВОРД / д 0 / ф

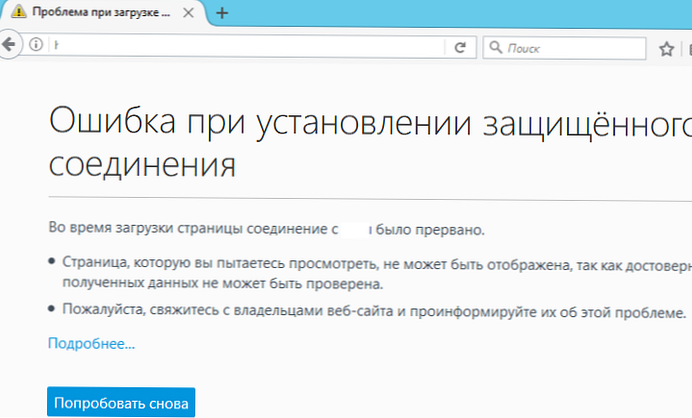

Постоји још један сценарио где ажурирања нису доступна на вашем рачунару. На пример, РДП сервер је ажуриран, али има политику која блокира РДП везе са рачунара са рањивом верзијом ЦредССП (Сила Ажурирано Клијенти) У овом случају, током РДП везе, такође ћете видети грешку „Ово би могло бити последица уклањања орацле орацле проширивања ЦредССП енкрипције“.

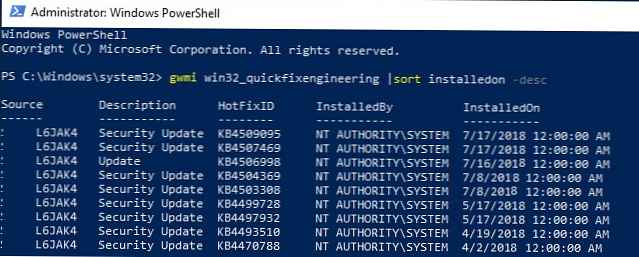

Проверите најновији датум за инсталирање Виндовс исправки на рачунар помоћу модула ПСВиндовсУпдате или путем команде ВМИ у конзоли ПоверСхелл:

гвми вин32_куицкфикенгинееринг | врста инсталације -десц

Овај пример показује да су последње исправке безбедности за Виндовс инсталиране 17. јуна 2018. године. Преузмите и инсталирајте новију .мсу датотеку са кумулативним ажурирањем за своје издање оперативног система Виндовс (погледајте горе).