У овом ћемо чланку размотрити процес организације и конфигурирања једноставног интернетског пролаза заснованог на ЦентОС 7.к. Овај пролаз ће омогућити корисницима из локалне мреже приступ Интернету, као и приступ серверима или рачунарима на унутрашњој мрежи извана. Да бисмо организовали усмјеравање и просљеђивање пакета, користићемо НАТ технологију засновану на иптаблес фиревалл-у. Такођер разматрамо како одржавати и анализирати записнике веза на Интернет гатеваи-у када вањски корисници приступају локалној мрежи.

Садржај:

- Дијаграм локалне мреже са приступом Интернету, типови НАТ

- Конфигурирање извора НАТ: ЛАН приступ

- Конфигуришите дестинацију НАТ и прослеђивање порта: приступ са Интернета на локалну мрежу

- Анализа НАТ мрежних дневника веза на Линуку

Дијаграм локалне мреже са приступом Интернету, типови НАТ

НАТ (Нетворк Аддресс Транслатион) - превођење ИП адреса, ово је механизам који вам омогућава да замените изворну и одредишну адресу у ИП заглављу пакета када прођу кроз рутер, тј. између различитих мрежа.

Конфигуришемо НАТ између интерне мреже са адресом 10.2.0.0/24 и екстерне Интернет мреже, две врсте:

- извор НАТ - ово је замена изворне ИП адресе, у нашем случају за организовање приступа Интернету кроз једну јавну ИП адресу неколико клијената.

- одредиште НАТ - замена одредишних ИП адреса, у нашем случају ради обезбеђивања приступа из спољне интернетске мреже преко јавне ИП адресе до интерних мрежних сервера.

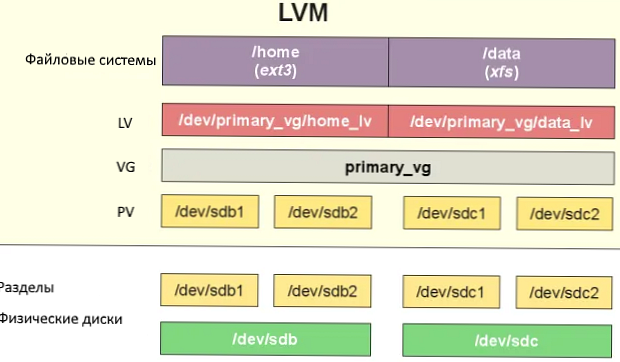

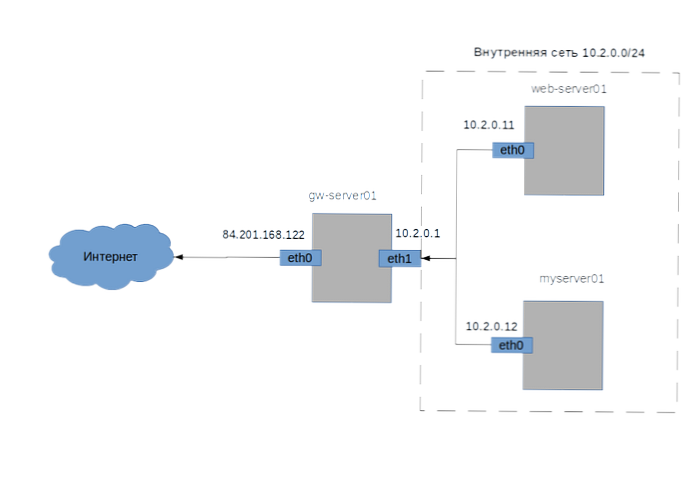

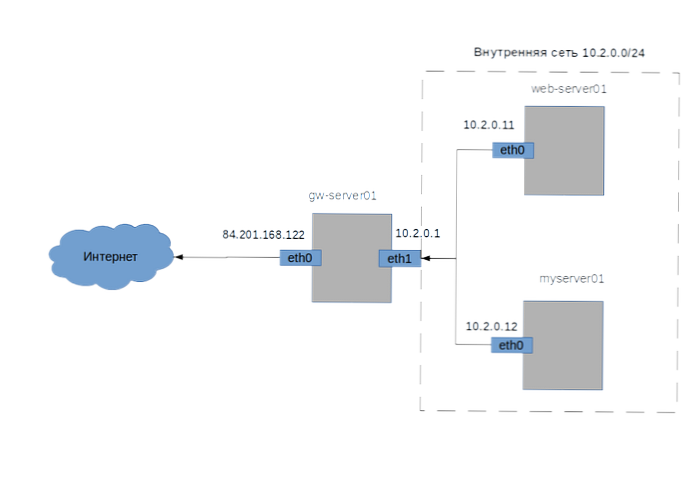

Дефинирамо мрежне елементе (слика 1) између којих ће се организовати НАТ:

- гв-сервер - сервер гатеваи тј. наш ЦентОС Линук сервер који пружа приступ ван интерне мреже. Има два интерфејса, први етх1 (10.2.0.1) у интерној мрежи, други етх0 (84.201.168.122) са јавном ИП адресом и приступом Интернету;

- веб-сервер01 - Веб сервер интерне мреже, ИП адреса 10.2.0.11;

- ми-сервер01 - лични сервер интерне мреже, ИП адреса 10.2.0.12.

Конфигурирање извора НАТ: ЛАН приступ

Са изворним НАТ за спољне мрежне сервере, захтеви наших клијената из интерне мреже изгледаће као да пролазни сервер директно комуницира са њима - гв-сервер01.

У последњем чланку, „Основна Линук конфигурација заштитног зида помоћу иптабле-а“, описали смо основе коришћења иптабле-ова. Овог пута ћемо радити на иптаблеима не само са таблицом филтер, али и са столом нат. За разлику од табела за филтрирање саобраћаја филтер, Нат табела садржи следеће ланце:

- ПРЕРОУТИНГ - У овом ланцу долазни ИП пакети се обрађују, пре него што се поделе на оне који су намењени самом серверу или за пренос другом, тј. пре него што се одлучи о избору руте за ИП пакет;

- ИЗЛАЗ - Ланац је дизајниран за обраду ИП пакета које локално генерише апликација на серверу. Локално генерисани ИП пакети не пролазе кроз ПРЕРОУТИНГ ланац;

- ПОСТРОУТИНГ - сви одлазни ИП пакети се обрађују у овом ланцу, након што се одлуче о рути за ИП пакет.

Радње изведене за ИП пакете у овој табели такође су различите:

- МАСКУЕРАДЕ и СНАТ- замењује изворну ИП адресу за одлазне пакете. Разлика између ових акција је у томе што СНАТ омогућава постављање одређене ИП адресе за нови извор, а у случају МАСКУЕРАДЕ то се догађа динамично;

- ДНАТ - замењује одредишне ИП адресе за долазне пакете.

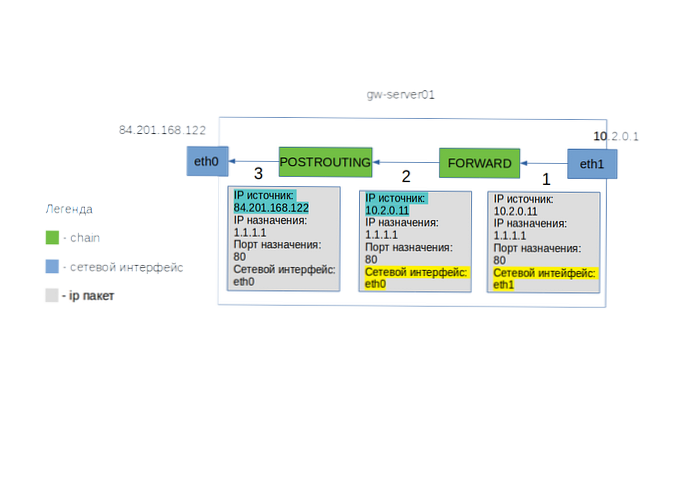

Слика 2 показује кораке за обраду ИП пакета из интерне мреже на гв-сервер01 гатеваи-у са СНАТ на иптаблес. ИП адреса и одредишни порт остају непромењени..

Слика 2

Слика 2

- ИП пакет је стигао на интерни интерфејс етх1 гв-сервер01 сервера. Пошто одредишни ИП не припада гв-сервер01, ИП пакет прелази на обраду од стране ланца ФОРВАРД.

- Након проласка ланца ФОРВАРД, за ИП пакет, одређује се излазни мрежни интерфејс с којег би требао бити послан, то се жутом бојом означава

- На крају ИП пакет пролази кроз ПОСТРОУТИНГ ланац у коме се изворна ИП адреса мења у ИП адресу спољног интерфејса етх0 сервера гв-сервер01

Хајде да поставимо. Прво морате поставити параметар кернел који вам омогућава пренос пакета између серверских интерфејса. Да бисте то урадили у датотеци /етц/сисцтл.цонф додајте променљиву:

нет.ипв4.ип_форвард = 1

Да бисте применили промене, извршите наредбу

сисцтл -п /етц/сисцтл.цонф

овде сисцтл је наредба која вам омогућава да управљате параметрима кернел-а, кључем -п значи да морате прочитати параметре из датотеке.

Направите правило у иптабле-има који омогућава преношење пакета између унутрашњег (етх1) и спољног (етх0) интерфејса:

иптаблес -А ФОРВАРД -и етх1 -о етх0 -ј ПРИХВАТ

и пребацимо пакете између интерфејса који се односе на већ успостављене везе.

иптаблес -А ФОРВАРД -м стање --стате ВЕЗАНО, УТВРЂЕНО -ј ПРИХВАТ

Претходна два правила има смисла креирати само ако је политика ДРОП задана поставка за ланац ФОРВАРД:

иптаблес -П ФОРВАРД ДРОП

Омогући СНАТ:

иптаблес -т нат -А ПОСТРОУТИНГ -с 10.2.0.0/24 -о етх1 -ј СНАТ - то-соурце 84.201.168.122

- -до извора мора бити адреса на интерфејсу са којег се планира издавање ИП пакета спољној мрежи;

- -с 10.2.0.0/24 специфицирано је да је интерна мрежа 10.2.0.0/24, али ово је факултативни параметар, ако је не одредите, неће бити ограничења у извору интеракције.

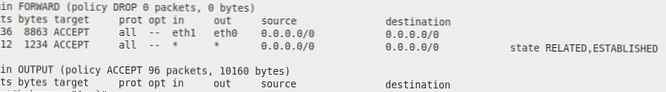

Погледајмо резултирајућу конфигурацију за табелу филтер и ланци Напред (излаз је подрезан):

иптаблес -Л -н -в

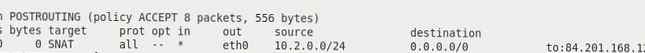

и конфигурација за табелу нат и ланци ПОСТРОУТИНГ (излаз је подрезан):

иптаблес -т нат -Л -н -в

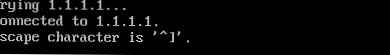

Да бисмо проверили да ли је наш веб сервер у интерној мрежи добио приступ Интернету, покушаћемо да се путем телнета повежемо на адресу 1.1.1.1 (Цлоудфларе ДНС) порт 80:

телнет 1.1.1.1 80

Излаз тима Повезани 1.1.1.1, означава да је веза успела.

Конфигуришите дестинацију НАТ и прослеђивање порта: приступ са Интернета на локалну мрежу

Сада размотрите обрнуту ситуацију. Желимо да купци извана могу да приступе нашој веб локацији у интерној мрежи. А такође морамо ићи на ваш лични сервер (или радну станицу) са Интернета. Разлика између овог случаја није само у правцу интеракције, већ и у чињеници да морате преусмерити захтеве на појединачне портове, 80 (ТЦП) и 3389 (ТЦП), истовремено замењујући одредишни сервер и, евентуално, одредишни порт. Ова техника се зове прослеђивање порта (прослеђивање порта).

Просљеђивање порта у Виндовс-у може се организирати помоћу наредбенетсх интерфејс портпроки.Прво, омогућите пакетни пренос са спољног интерфејса (етх0) на интерни (етх1) интерфејс:

иптаблес -А ФОРВАРД -и етх0 -о етх1 -ј ПРИХВАТ

Ово правило омогућава пренос ИП пакета између интерфејса без обзира на извор. Али могуће је забранити везу путем НАТ-а за засебне ИП адресе или подмреже као засебно правило:

иптаблес-И ФОРВАРД 1 -о етх1 -с 167.71.67.136 -ј ДРОП

Сада преусмерите све везе на порт 80 спољног мрежног интерфејса (етх0) на ИП адресу веб сервера у интерној мрежи веб-сервер01:

иптаблес -т нат -А ПРЕРОУТИНГ -п тцп --портпорт 80 -и етх0 -ј ДНАТ - до одредишта 192.168.0.11

-до одредишта - мора бити ИП адреса на коју се одредишна ИП адреса мора заменити.

Да бисте проверили, покушајте да се повежете са Интернета преко телнета на јавну ИП адресу гв-сервер сервера на порта 80:

телнет 84.201.168.122 80

Резултат ће бити одговор веб сервера веб сервера01 из наше интерне мреже:

ХТТП / 1.1 400 Бад Рекуест Сервер: нгинк / 1.14.2 Датум: Вед, 31 Јул 2019 10:21:21 ГМТ Тип садржаја: тект / хтмл Дужина садржаја: 173 Веза: затвори

Слично томе, можете да конфигуришете приступ са Интернета на своју радну станицу путем РДП-а. Будући да ће ограниченом броју људи требати приступ РДП-у, биће сигурније приликом спајања нестандардног порта, на пример 13389, и преусмерити га на порт 3389 на серверу интерне мреже (или променити број РДП порта на Виндовс рачунару). Промењени одредишни порт означен је двоточком након ИП адресе:

иптаблес -т нат -А ПРЕРОУТИНГ -п тцп --портпорт 13389 -и етх0 -ј ДНАТ - до одредишта 192.168.0.12//389

Да бисте проверили, покушајте да се повежете са Интернета преко телнета (или ПоверСхелл Тест-НетЦоннецтион цмдлет-а) на јавну ИП адресу сервера. гв-сервер на порта 13389:

телнет 84.201.168.122 13389

Као одговор, добијамо празан екран и курсор, то указује да веза функционише.

Анализа НАТ мрежних дневника веза на Линуку

Један од момената за повећање нивоа сигурности након конфигурисања прослеђивања портова на наш лични сервер са спољне мреже биће склапање и анализа дневника спољних веза. Заиста, осим нас, нападач може покушати да искористи овај приступ.

Прво, омогућите унос у датотеку дневника /вар/ лог / поруке сви покушаји повезивања на нестандардни РДП порт који користимо:

иптаблес-И ИНПУТ 1 -п тцп --портпорт 13389 -м стање - дрзава НОВО -ј ЛОГ --лог-префикс "НОВО РДП СЕДНИЦА"

Повежите се са нашим личним сервером тако да се у дневнику појави дневник. Сада филтрирамо све записе у датотеци дневника који су нам потребни:

цат / вар / лог / мессагес | греп "НОВА РДП СЕДАЊА"

кернел: НОВА РДП СЕДЊА У = ОУТ = етх1 СРЦ = 167.71.67.79 ДСТ = 84.201.168.122 ЛЕН = 60 ТОС = 0к00 ПРЕЦ = 0к00 ТТЛ = 64 ИД = 16270 ДФ ПРОТО = ТЦП СПТ = 60836 ДПТ = 13389 ВИНДОВ = 29200 РЕС = 0к00 СИН УРГП = 0

Читање таквог дневника није баш згодно, посебно сваког дана. Стога је сљедећи корак аутоматизација анализе дневника како би се редовно примали извјештаји на основу нашег филтра. Да бисте то учинили, користите услужни програм Логватцх, инсталирате га преко стандардног иум пакета за управљање:

иум инсталл логватцх

Прво покушајте да генеришете извештај ручно:

/ уср / сбин / логватцх - малопродаја ниских сервисних иптаблес - данас распоредите

овде,

- -услуга - поставља одређену услугу, поруке с којих требате анализирати, у нашем случају, само с иптабле-ова;

- -домет - означава период узорковања података, данас - све догађаје за данас;

- -детаљ - ниво детаља у извештају (висок, мед, низак).

Подразумевано, логватцх ће приказати извештај на екрану, добили смо нешто овако:

--------------------- иптаблес фиревалл Почетак ------------------------ Списак изворних извора: Забележени 2 пакета на интерфејсу етх1 Од 167.71.45.65 - 2 пакета до тцп (13389) ---------------------- иптаблес фиревалл Енд -------------------------

Извештај функционише, остаје га покренути према распореду, једном дневно и послати га на вашу е-пошту, за то ажурирамо команду и упишемо је у /етц/црон.даили/00логватцх датотеку:

/ уср / сбин / логватцх - излазна пошта --маилто тест@гмаил.цом - малопродаја ниских - сервисни иптаблес - наранчас јуче

Овде су додате опције:

-излаз - означава начин слања извештаја, пошту - слање на пошту

-маилто - е-маил адреса примаоца извештаја.

Када прослеђујете РДП унутар локалне мреже, такође морате бити у могућности да анализирате записе РДП веза директно у оперативном систему Виндовс.