Настављамо низ чланака о сузбијању класе рансомваре вируса у корпоративном окружењу. У претходним деловима погледали смо конфигурирање заштите на датотечним серверима помоћу ФСРМ-а и коришћење слика сјена диска за брзо опоравак података након напада. Данас ћемо разговарати о начину спречити покретање извршних датотека рансомваре вируса (укључујући обичне вирусе и тројанце) на рачунарима корисника.

Поред антивирусног софтвера, смернице за ограничавање софтвера могу бити још једна препрека спречавању покретања злонамерног софтвера на рачунарима корисника. У Виндовс окружењу то могу бити Софтваре Рестрицтион Полициес или АппЛоцкер. Погледаћемо пример коришћења софтвера за ограничавање софтвера ради заштите од вируса..

Политике за ограничење софтвера (СРП) пружају могућност омогућавања или онемогућавања извршења извршних датотека користећи локалну политику или политику домена. Начин заштите од вируса и рансомвареа помоћу СРП-а укључује забрану покретања датотека из одређених директоријума у корисничком окружењу, који, по правилу, добијају датотеке или архиве вирусом. У великој већини случајева датотеке са вирусом примљене са Интернета или са е-поште појављују се у директоријуму% АППДАТА% корисничког профила (такође садржи% Темп% и фасцикле привремене интернетске датотеке). У истом директорију се похрањују непакиране привремене копије архива, када корисник, не гледајући, отвори архиву примљену поштом или преузме са Интернета.

При подешавању се може користити СРП две стратегије:

- Дозволите да се извршне датотеке покрећу на рачунару само из одређених мапа (у правилу су то директорији% Виндир% и Програм Филес / Програм Филес к86) - ово је најпоузданија метода, али захтева дуг период уклањања погрешака и идентификације потребног софтвера који не ради у овој конфигурацији.

- Спречите покретање извршивих датотека из корисничких именика, у којима, у принципу, не би требало да постоје извршне датотеке. Управо се у тим директоријима датотеке вируса појављују када се појаве на рачунару. Поред тога, корисник који нема права администратора једноставно нема дозволе за писање у системске именике који нису његови. Због тога вирус једноставно неће моћи да постави своје тело нигде осим директорија у корисничком профилу.

Сматрат ћемо стварање СРП-а према другој опцији, као довољно поуздано и мање дуготрајно за имплементацију. Дакле, направимо политику која на одређени начин блокира покретање датотека. На локалном рачунару то се може учинити помоћу конзоле гпедит.мсц, ако се политика треба користити у домену, неопходно је на конзоли Групно управљање политикама (гпмц.мсц) креирајте нову политику и додијелите је ОУ-у с корисничким рачунарима.

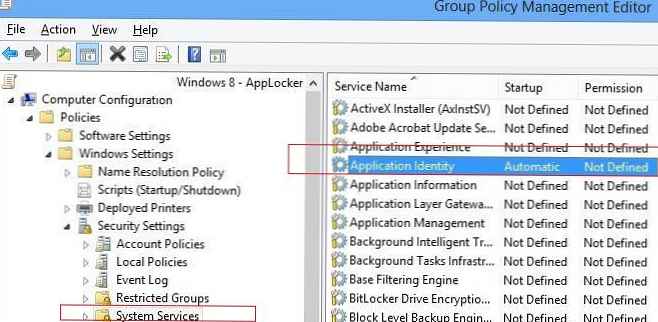

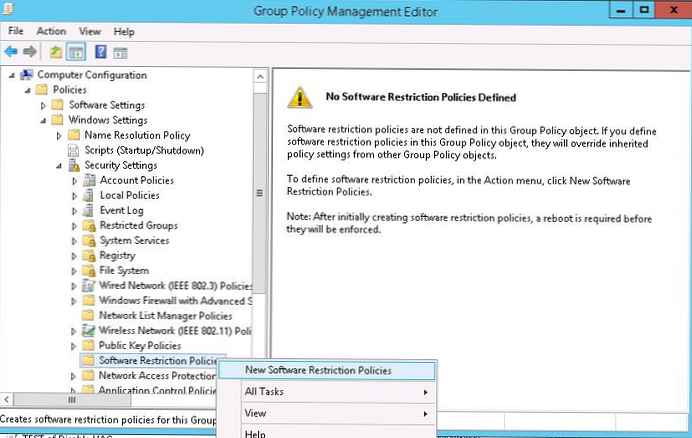

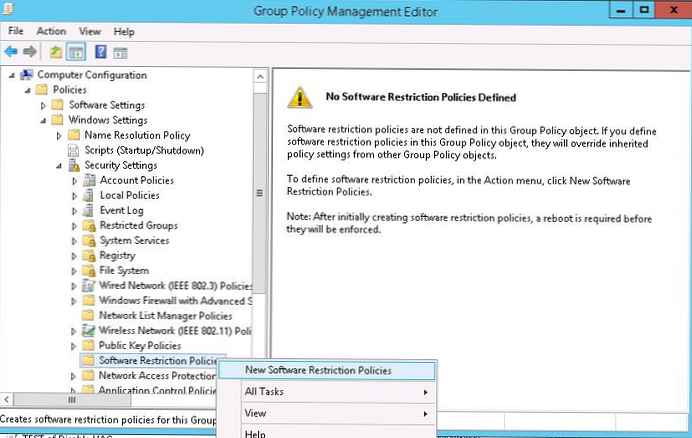

Напомена. Топло препоручујемо да пре примене СРП политика тестирате свој рад на групи тест рачунара. У случају откривања легитимних програма који се не покрећу због СРП-а, морате додати одвојена правила дозволе.Идите на конзолу за ГПО едитор Конфигурација рачунара -> Подешавања оперативног система Виндовс -> Сигурносне поставке . Десним кликом на Политике за ограничење софтвера и изаберите Нова правила за ограничавање софтвера.

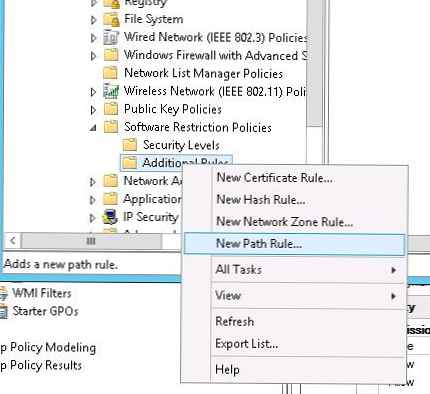

Изаберите одељак Додатна правила, и створите ново правило Ново правило путање.

Изаберите одељак Додатна правила, и створите ново правило Ново правило путање.

Креирајмо правило које забрањује покретање извршних датотека са екстензијом * .еке из директорија% АппДата%. Наведите следеће параметре правила:

Креирајмо правило које забрањује покретање извршних датотека са екстензијом * .еке из директорија% АппДата%. Наведите следеће параметре правила:

- Стаза:% АппДата% \ *. Еке

- Ниво сигурности: Забрањено

- Опис: Блокирање покретања еке датотека из мапе% АппДата%

Слично томе, морате креирати забрањена правила за стазе наведене у табели. Јер променљиве окружења и путање су различити у системима Виндовс 2003 / КСП и Виндовс Виста / горе, табела приказује вредности за одговарајуће верзије ОС-а. Ако и даље имате Виндовс 2003 / КСП у свом домену, боље је да они креирају засебну политику и додијеле је ОУ-у са рачунаром који користе ВМИ ГПО филтер према врсти ОС.

Слично томе, морате креирати забрањена правила за стазе наведене у табели. Јер променљиве окружења и путање су различити у системима Виндовс 2003 / КСП и Виндовс Виста / горе, табела приказује вредности за одговарајуће верзије ОС-а. Ако и даље имате Виндовс 2003 / КСП у свом домену, боље је да они креирају засебну политику и додијеле је ОУ-у са рачунаром који користе ВМИ ГПО филтер према врсти ОС.

| Опис | Виндовс КСП и 2003 | Виндовс Виста / 7/8/10, Виндовс Сервер 2008/2012 |

| Спречите покретање датотека из% ЛоцалАппДата% | % УсерПрофиле% Лоцал Сеттингс * .еке | % ЛоцалАппДата% \ *. Еке |

| Спречите покретање датотека из поддиректоријума% АппДата%: | % АппДата% \ * \ *. Еке | % АппДата% \ * \ *. Еке |

| Спречите покретање датотека из поддиректоријума% ЛоцалАппДата% | % УсерПрофиле% \ Лоцал Сеттингс \ * \ *. Еке | % ЛоцалАппДата% \ * \ *. Еке |

| Забрана покретања еке датотека из архива отворених са ВинРАР | % УсерПрофиле% \ Локалне поставке \ Темп \ Рар * \ *. Еке | % ЛоцалАппДата% \ Темп \ Рар * \ *. Еке |

| Спречите покретање еке датотека из архива отворених 7зип | % УсерПрофиле% \ Лоцал Сеттингс \ Темп \ 7з * \ *. Еке | % ЛоцалАппДата% \ Темп \ 7з * \ *. Еке |

| Спречите покретање еке датотека из архива отворених програмом ВинЗип | % УсерПрофиле% \ Лоцал Сеттингс \ Темп \ вз * \ *. Еке | % ЛоцалАппДата% \ Темп \ вз * \ *. Еке |

| Спречите покретање еке датотека из архива отворених помоћу уграђеног Виндовс архивера | % УсерПрофиле% \ Лоцал Сеттингс \ Темп \ *. Зип \ *. Еке | % ЛоцалАппДата% \ Темп \ *. Зип \ *. Еке |

| Спречите покретање еке датотека из директорија% темп% | % Темп% \ *. Еке | % Темп% \ *. Еке |

| Спречи покретање еке датотека из поддиректоријата% темп% | % Темп% \ * \ *. Еке | % Темп% \ * \ *. Еке |

| Необавезно. Спречите еке датотеке из било којег директоријума у корисничком профилу .Важно је. са овим правилом морате бити обазриви, јер неки софтвер, попут додатака за прегледач, инсталатора, чува своје извршне датотеке у профилу. За такве програме мораћете да донесете правило изузећа СРП | % УсерПрофиле% \ * \ *. Еке | УсерПрофиле% \ * \ *. Еке |

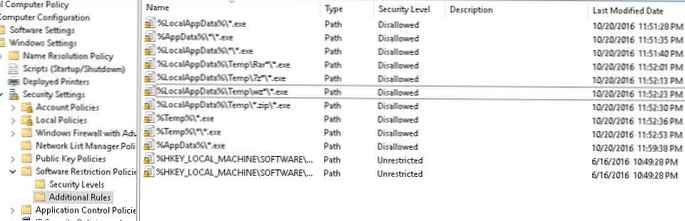

Можете додати своје директоријуме. У нашем примеру добили смо нешто попут ове листе забране правила СРП-а.

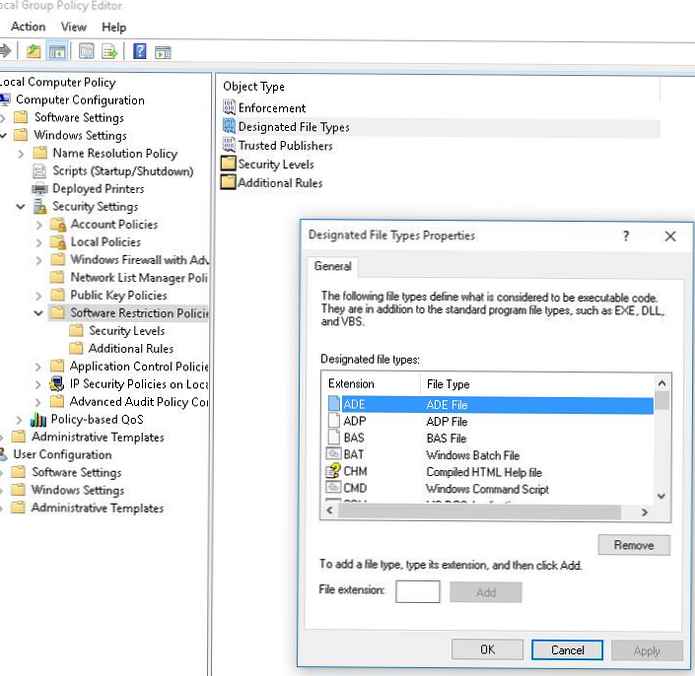

У правилу би требало да забраните покретање других екстензија потенцијално опасних датотека (* .бат, *. Вбс, * .јс, * .всх итд.), Јер се злонамерни код може наћи не само у * .еке датотекама. Да бисте то учинили, морате да промените путање у СПР правилима уклањањем * .еке уноса. Стога ће бити забрањено покретање свих извршних датотека и датотека скрипта у наведеним директоријима. Листа "опасних" екстензија датотека наведена је у подешавањима СРП политике у одељку Означени Филе Типови. Као што видите, већ има унапред дефинисану листу извршних датотека и скрипта. Можете додати или уклонити одређене екстензије.

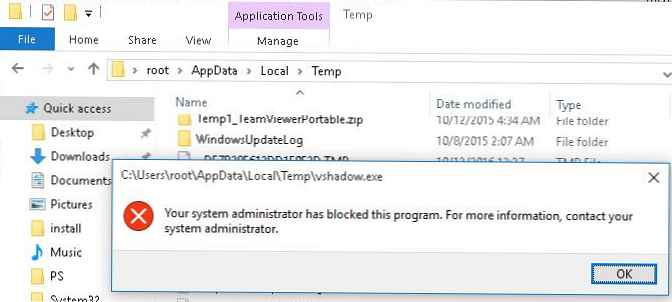

Остаје да се провери утицај софтвера за ограничавање софтвера на клијентском рачунару. Да бисте то учинили, ажурирајте смернице наредбом гпупдате / форце и покушајте покренути извршну датотеку * .еке из било којег од наведених директорија. Требали бисте добити поруку о грешци:

Остаје да се провери утицај софтвера за ограничавање софтвера на клијентском рачунару. Да бисте то учинили, ажурирајте смернице наредбом гпупдате / форце и покушајте покренути извршну датотеку * .еке из било којег од наведених директорија. Требали бисте добити поруку о грешци:

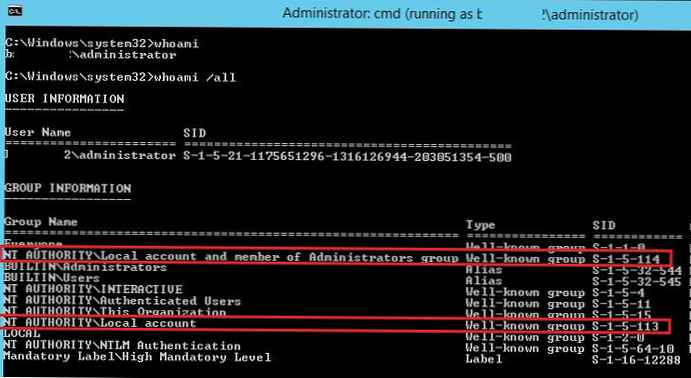

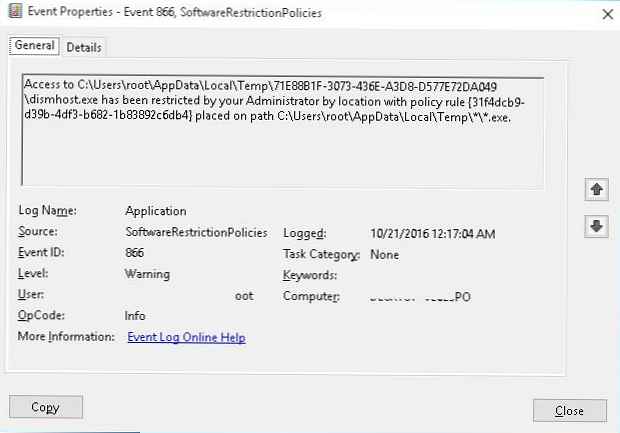

Покушаји покретања извршних датотека из заштићених директорија које су СРП политике блокирале могу се надгледати помоћу Виндовс евиденције догађаја. Догађаји који нас интересују налазе се у одељку Примена, и имају ИД догађаја 866, са извором СофтвареРестрицтионПолициес и овако нешто:

Приступ Ц: \ Усерс \ роот \ АппДата \ Лоцал \ Темп \ 71Е88Б1Ф-3073-436Е-А3Д8-Д577Е72ДА049 \ дисмхост.еке је ограничен од стране вашег администратора према локацији са правилом политике 31ф4дцб9-д39б-4дф3-б682-1б83892ц6дб4 смештен на путу Ц: \ Усерс \ роот \ АппДата \ Лоцал \ Темп \ * \ *. еке.

Дакле, показали смо општи пример технике коришћења софтверске рестриктивне политике (СРП или Апплоцкер) за блокирање вируса, рансомвареа и тројана на рачунарима корисника. Методе које се разматрају могу значајно повећати степен заштите система од злонамерног кода које покрећу корисници..