Виндовс Сервер 2012 представио је нови концепт за централно управљање приступом датотекама и мапама широм компаније Динамичка контрола приступа. Главна разлика између новог система динамичке контроле приступа од старог система приступа датотекама и мапама Листе за контролу приступа (АЦЛ - листе контроле приступа), који омогућава приступ само корисничким налозима и групама, је оно што користи динамичку контролу приступа (ДАЦ) Приступ можете контролисати на основу готово било ког атрибута, па чак и критеријума. Користећи динамичку контролу приступа у Виндовс Сервер 2012, можете да креирате цела правила за контролу приступа подацима која вам омогућавају да проверите, на пример, да ли је корисник у одређеним групама, да ли је члан финансијског одељења и да ли његов таблет подржава РМС шифрирање. Ова правила у облику смерница касније се могу применити на било који (или све) сервере датотека организације, стварајући јединствени систем безбедности.

Недостаци приступа на бази АЦЛ-а

Како је реализован приступ дељеним директоријумима на серверима датотека пре појаве динамичке контроле приступа. Специфичне листе приступа додијељене су заједничкој мапи на НТФС нивоу и / или лоптице, које укључују одређене групе у АД (или локалне групе сервера) или одређене рачуне. Да би корисник добио приступ жељеној мапи, администратор је морао да је укључи у одговарајућу групу. Који су недостаци таквог модела управљања приступом??

· Приступ је регулисан само на основу чланства у групи

· Уз велики број дељених фасцикли, морате да створите велики број група (што резултира повећањем карте Керберос)

· Не постоји могућност контроле приступа на основу карактеристика корисничког уређаја са којег се корисник повезује

· Немогућност примене сложених сценарија приступа

Када се контрола приступа заснива само на АЦЛ-у, није неуобичајено да корисник случајно упише поверљиве информације (на пример плате топ менаџера) у јавни ресурс где сви могу да је упознају.

Горњи недостаци дизајнирани су тако да елиминишу технологију динамичке контроле приступа..

Архитектура и принципи динамичке контроле приступа Виндовс Сервер 2012

У Виндовс Сервер 2012, Динамиц Аццесс Цонтрол ствара други ниво контроле приступа објектима датотека на нивоу целог домена и на тим објектима настави да користи НТФС дозволе

(АЦЛ). Имајте на уму да се правила ДАЦ-а могу применити свуда, без обзира на то која су НТФС права постављена на објекту..

Један од главних концепата ДАЦ модела је концепт захтев (апликација или одобрење). У моделу контроле приступа за Виндовс Сервер 2012, захтев је атрибут Ацтиве Дирецтори који је дефинисан за употребу са централним политикама приступа. Као критеријуме можете користити готово све параметре похрањене у АД-у који припадају одређеном објекту, на пример, ИД уређаја, начин пријаве, локацију, личне податке итд. Тврдње се конфигуришу помоћу управљачке конзоле Ацтиве Дирецтори Административни центар (АДАЦ)) у новом контејнеру Приступ на основу захтева. У овом спремнику (у почетку празан), можете да креирате сопствене изјаве и повежете их са атрибутима корисника или рачунара. На основу вредности тврдњи могуће је одредити да ли дати одређеном објекту датотечног система дани корисник / уређај одређеном објекту.

Следећа компонента ДАЦ-а су својства ресурса (Ресурси Својства), уз помоћ којих се одређују својства ресурса, која ће се у будућности користити у правилима ауторизације. Својства ресурса такође су засебан спремник у Динамичкој контроли приступа..

Следећи елементи ДАЦ-а су Правила централног приступа и Централна правила приступа.. ЦентралПриступ Правила описати ниво приступа датотекама, којим корисницима, са одређеним одобрењима, са којих уређаја итд.. Централ Приступ Политика - Ово је политика која садржи правила Централног правила приступа, која ће се путем организације путем ГПО-а дистрибуирати широм организације (или одређеног ОУ).

Како могу да пређем на модел динамичке контроле приступа у организацији:

1. Створите једну / неколико врста климе.

2. Активирајте једно / више својстава ресурса (тагове или тагове датотека датотека)

3. Креирајте правило централног правила приступа које дефинише услове за одобравање приступа

4. Додајте креирана правила у Централну политику приступа

5. Коришћење смерница групе за дистрибуцију ЦАП-а на сервере датотека

Наравно, пре имплементације динамичке контроле приступа, морате да конфигуришете систем класификације датотека, како је описано у чланку: Класификација датотека коришћењем Филе Цлассифицатион Инфраструцтуре ин Виндовс Сервер 2012. Фаза утврђивања и класификације података сачуваних на датотечним серверима је најтежа и дуготрајна, резултат чега. ће доделити НТФС ознаке управљаним објектима датотека.

Како се провјеравају дозволе за приступ датотеци / директоријуму крајњег корисника, јер сада, осим НТФС дозвола, постоји и провјера усклађености успона? Редослијед провјере дозволе је сљедећи:

Подели АЦЛ

Централна политика приступа

НТФС АЦЛ

Пример динамичке контроле приступа у систему Виндовс Сервер 2012

Покушајмо у пракси да разумемо могући пример конфигурисања ДАЦ-а у Виндовс-у 2012. Претпоставимо да желимо да креирамо политику приступа која регулише приступ на основу одељења корисника и земље у којој се налази..

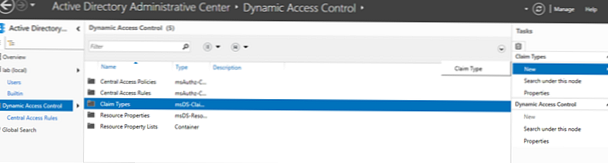

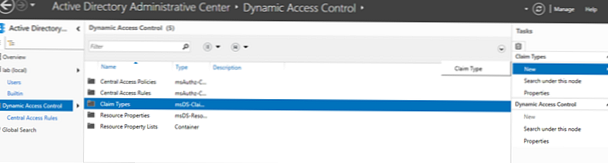

Помоћу конзоле АД Административни центар направите две нове тврдње-а: одељење и земљу. Да бисте то учинили, идите до контејнера Динамичка контрола приступа -> Врсте захтева и изаберите Ново:

Креирајте нову изјаву са именом Одељење :

и Земља :

У атрибуту Цоунтри наведите две унапред дефинисане (предложио) вредности (ЕГ - Египат и КР - Катар):

Затим креирајте нове Својства ресурса за одобрење државе: Ново-> Својства ресурса.

Затим у спремнику Својства ресурса активирајте изјаву Одељења.

Сада креирајте ново правило Правило централног приступа. Ово правило ће навести дозволе које се односе на објект ако се захтев подудара са правилом описаним у ЦАР.

Претпоставимо да имамо правило које одређује да сте користили администраторе за финансије (одељење = финансије и округ = ЕГ), имали пуни приступ, а корисници Финанце Екецс (одељење = финансије) имају приступ само за читање. Ово правило ће се примењивати на сва правила која су класификована као повезана са одељењем за финансије:

Као резултат, правило ће изгледати овако:

Затим креирајте Централну политику приступа (ЦАП) која ће се применити на све сервере датотека помоћу ГПО-а.

У новој ЦАП политици ћемо укључити правило за одељење за финансије креирано раније:

Затим, правило централне политике приступа помоћу групних политика мора се применити на све сервере датотека. Да бисте то учинили, направите нову ГПО политику и повежите је са ОУ-ом са серверима датотека.

У прозору за уређивање групних политика идите на Конфигурација рачунара-> Политике-> Подешавања Виндовс-> Подешавања сигурности-> Систем датотека датотека-Централни приступ политике>> Управљање смерницама централног приступа.

У прозору за подешавања Конфигурација централног приступа приступа додајте политику финансијских података и кликните на дугме У реду.

Затим морате омогућити свим контролерима домена да додељују успоне. То се такође ради помоћу ГПО-а, међутим у овом случају морамо уредити политику контролера домена - Подразумевано Домен Контролери Политика . Идите на одељак Конфигурација рачунара-> Политике-> Административни предлошци-> Систем-> КДЦ. Отворена опција Подршка за КДЦ за потраживања, аутентификацију деоница и Керберос оклоп, подесите на Енаблед, а на падајућој листи изаберите Суппортед

Затворите уређивач правила групе и ажурирајте смернице на контролеру домена и серверима датотека помоћу команде

гпупдате / форце

Да видимо шта имамо.

Отворите датотеку на серверу на коју политика коју смо креирали примењује својства било које заједничке мапе или документа и идите на картицу Класификација. Као што видите, у њему су се појавиле две изјаве. Ако аутоматска класификација није конфигурисана, њихове вредности неће бити постављене..

Напомена: Да би се ДАЦ дозволе провериле приликом приступа датотеци, корисници морају имати приступ директорију / датотеци на НТФС нивоу. У овом примеру ћемо свима дати пуни приступ НТФС-у..

Проверите тренутна одобрења у мапи.

Идите на картицу Централна политика и примијените политику финансијских података..

Ако корисник нема додељених захтева (он је у правој групи, али атрибути одељења и државе нису дефинисани за њега), неће имати приступ директоријуму.

Закључак

Користећи комбинацију ДАЦ-а, АД РМС-а (како организовати динамичку енкрипцију датотека помоћу АД РМС-а и ФЦИ) и ФЦИ технологија, можете креирати моћне шеме за контролу приступа документима и заштиту осетљивих информација применом потпуног ДЛП система заснованог на Виндовс Сервер 2012 инфраструктури.