Подешавања групних полиса (ГПП) - моћна експанзија технологије Виндовс Гроуп Полици, поједностављује рад подешавања и управљања флотом рачунара и представља својеврсну замену за скрипте у ГПО-у. Једна од карактеристика ГПП-а је могућност управљања лозинкама за локалне и сервисне налоге, које широко користе многи администратори који нису ни свесни несигурности ове технологије. У овом ћемо чланку говорити о томе зашто не бисте требали користити функције управљања групним подешавањима за управљање лозинкама..

Постоји 5 различитих правила у подешавањима групне политике које вам омогућавају да поставите корисничку / административну лозинку.

- Локални рачуни (Локални корисници и група) - користећи ГПП, администратор може да креира / промени локални налог и постави своју лозинку (довољно често се ова смерница користи за промену лозинке локалног администратора на свим рачунарима у организацији)

- Мрежни дискови (Дриве Мапс) - ГПП вам омогућава да повежете (замените) мрежни диск са одређеним корисничким именом и лозинком за корисника

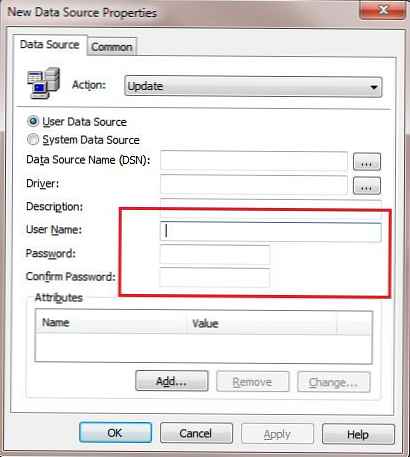

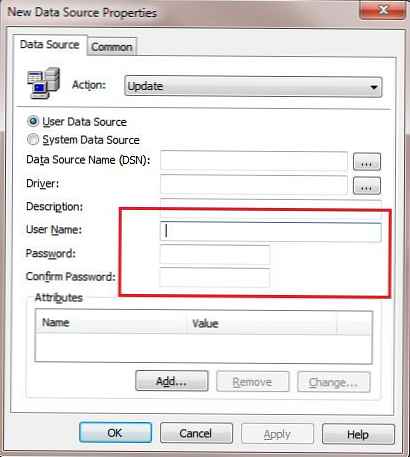

- Извори података (Извори података) - када креирате извор података, можете поставити корисничко име и лозинку налога под којим ће се успоставити веза.

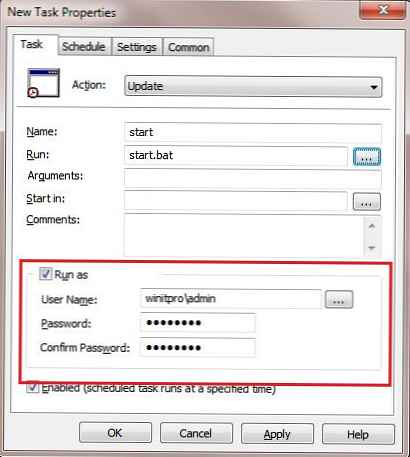

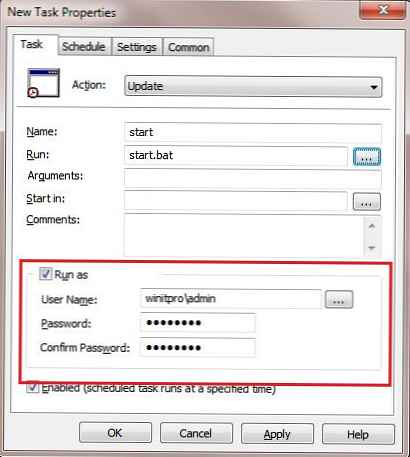

- Задаци планера Виндовс (Планирани задаци) - задаци планера могу се изводити од одређеног корисника

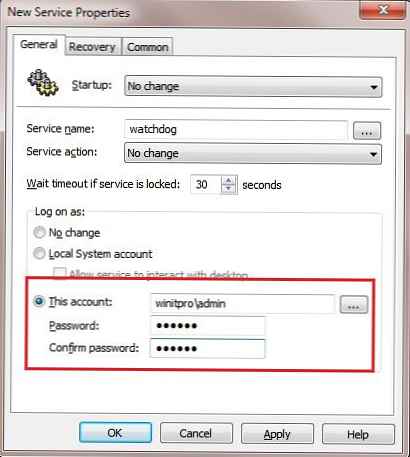

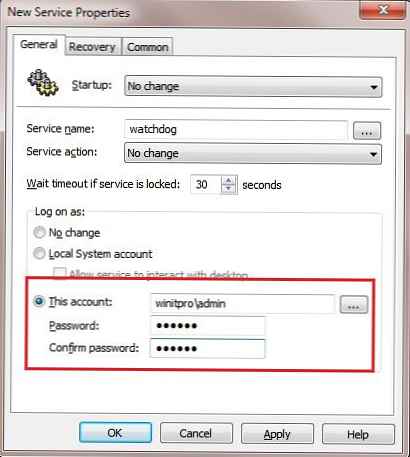

- Услуге (Услуге) - ГПП вам омогућава да одредите налог и његову лозинку са које ће се покренути одређена услуга (уместо налога наученог у локалном систему)

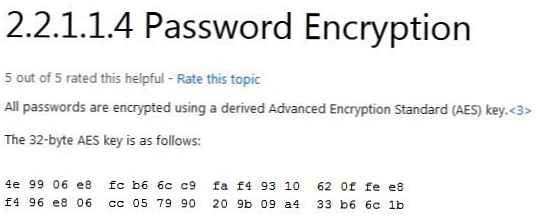

Након што администратор сачува лозинку у било којој од горе наведених ГПП смерница, она се чува у одговарајућем ГПО директоријуму у посебној КСМЛ датотеци и затим смешта на контролере домена у СИСВОЛ фасцикли. Лозинка у КСМЛ датотеци се чува у шифрованом облику, међутим, АЕС 32 изузетно нестабилан симетрични алгоритам користи се за шифровање / дешифровање лозинке (чак и сам Мицрософт то примећује).

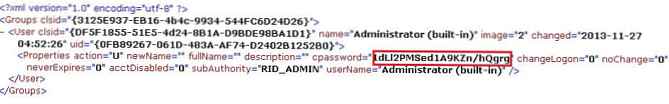

Претпоставимо да администратор користи ГПП да конфигурише политику која мења лозинку локалног администратора на свим рачунарима. У овом случају систем ће сачувати шифровану лозинку у ГПО директоријуму у датотеци гроупс.кмл. Погледајмо садржај ове датотеке (датотека у нашем примеру је смештена у директорију \\ винитпро.ру \ СИСВОЛ \ винитпро.ру \ Полициес \ ПОЛИЦИ_ИД \ Мацхине \ Преференцес \ Гроупс):

Важно је. Приступ датотекама сачуваним у ГПО-у је доступан свим овлашћеним корисницима домена. То значи да лозинку можете видети у шифрованом облику било који корисника.

Шифрована лозинка налази се у вредности поља ЦПАССВОРД. Најзанимљивије је да је сам Мицрософт на МСДН-у објавио јавни 32-битни АЕС кључ који се користи за шифровање лозинке (хттп://мсдн.мицрософт.цом/ен-ус/либрари/2ц15цбф0-ф086-4ц74-8б70-1ф2фа45дд4бе. аспк # ендНоте2)

Према томе, ништа не спречава стручњака да напише скрипту која вам омогућава да дешифрујете вредност лозинке смештене у КСМЛ датотеци (АЕС алгоритам је симетричан и, ако имате шифрирани кључ, лако можете добити изворни текст).

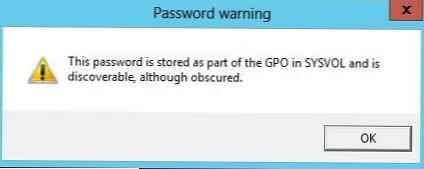

Напомена. Скрипта која вам омогућава да дешифрујете лозинку смештену у ГПП-у можете добити овде: Гет-ГПППассворд. Наравно, ову скрипту објављујемо у информативне сврхе и ни у којем случају је не бисте требали користити у себичне сврхе.У Виндовс Сервер 2012 / Виндовс Сервер 2012 Р2, Мицросфт програмери додали су упозорење о несигурности чувања лозинки у овом облику. Када покушате да одредите лозинку путем ГПП-а, појављује се прозор упозорења:

Ова се лозинка чува као део ГПО-а у СИСОЛ-у и открива се, иако је затамњена.

Важно је истаћи и чињеницу да МетаСплоит од 2012. године поседује модул за пријем и дешифровање лозинки похрањених у ГПП-у. То значи да нападачи могу скоро аутоматски да реализују овај вектор напада..

Па, убудуће планирате да користите подешавања групне политике за управљање лозинкама.?

Савет. Мицрософт нуди ЛАПС као решење за управљање лозинкама локалних администратора. Више о томе прочитајте у чланку МС ЛАПС - Управљање лозинкама за локалне администраторе у домену