Постојала је идеја да се напише једноставна скрипта ПоверСхелл за аутоматско блокирање ИП адреса из Виндовс заштитног зида из којих се бележе покушаји навођења лозинке кроз РДП (или дугорочне РДП нападе). Идеја је следећа: скрипта ПоверСхелл анализира системски дневник догађаја, а ако се са одређене ИП адресе у последња 2 сата бележи више од 5 неуспешних покушаја ауторизације путем РДП-а, ова ИП адреса аутоматски се додаје правилу блокирања уграђеног Виндовс заштитног зида.

Дакле, постоји мала мрежа са доменом, РДП порт се прослеђује на један од рачунара на Интернет гатеваи-у са Линуком преко НАТ-а (ТЦП порт 13211 се одговори споља, а стандард 3389 се преусмерава изнутра). Периодично, на рачунару су познати рачуни блокирани правилима за лозинку домена због неуспешних покушаја пријаве на рачунар путем РДП-а. Наш задатак је да аутоматски блокирамо ИП адресе путем којих се бирају лозинке у РДП-у .

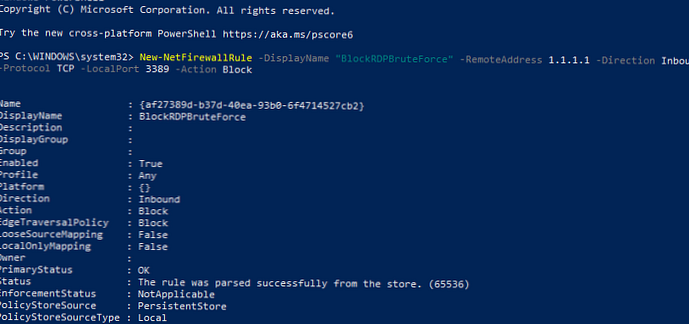

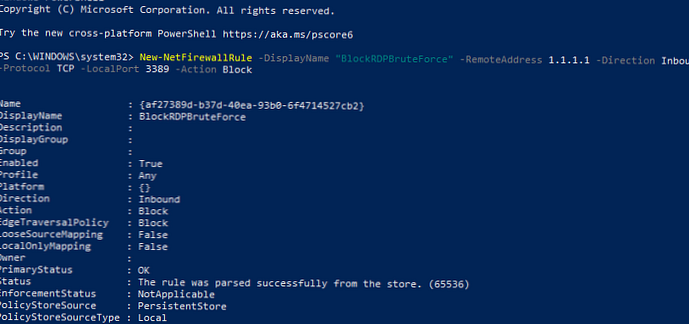

Прво, направите правило заштитног зида на рачунару који блокира долазну РДП везу са задатих ИП адреса:

Нев-НетФиреваллРуле -ДисплаиНаме "БлоцкРДПБрутеФорце" -РемотеАддресс 1.1.1.1 -Дирецтион Инбоунд -Протоцол ТЦП -ЛоцалПорт 3389 -Ацтион Блоцк

У будућности ћемо овом правилу додати ИП адресе из којих се снимају покушаји погађања лозинки по РДП-у.

Можете направити додатно правило дозволе тако да скрипта не блокира потребне ИП адресе или подмреже.Сада морате прикупити из евиденције рачунара листу ИП адреса са којих је у последња 2 сата забележено више од 5 неуспелих покушаја ауторизације. Да бисте то учинили, у дневнику сигурности морате одабрати догађаје са ЕвентИД-ом 4625 (неуспешна пријава - Рачун се није успео пријавити и ЛогонТипе = 3, погледајте чланак РДП Анализа дневника у Виндовс-у). У пронађеним догађајима морате пронаћи ИП адресу повезујућег корисника и проверити да ли се та ИП адреса сусрела у записницима више од 5 пута.

Користим овај код за одабир ИП адресе нападача из догађаја у последња 2 сата (можете променити време):

$ Ласт_н_Хоурс = [ДатеТиме] :: Нов.АддХоурс (-2)

$ бадРДПлогонс = Гет-ЕвентЛог -ЛогНаме 'Сигурност' -акон $ Ласт_н_Хоурс -ИнстанцеИд 4625 | ? $ _. Мессаге -матцх 'тип за пријаву: \ с + (3) \ с' | Селецт-Објецт @ н = 'ИпАддресс'; е = $ _. РеплацементСтрингс [-2]

$ гетип = $ бадРДПлогонс | ИпАддресс групног објекта-објекта | где $ _. Број -гт 5 | Изаберите - име власништва

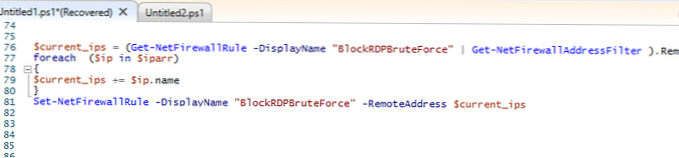

Сада све откривене ИП адресе нападача морају бити додате правилу Фиревалл БлоцкРДПБрутеФорце које смо креирали раније. За управљање Виндовс заштитним зидом користићемо уграђени модул уграђеног ПоверСхелл модула НетСецурити. Прво, набавите листу тренутно блокираних ИП адреса и додајте им нове..

$ лог = "Ц: \ пс \ блокирани_ип.ткт"

$ цуррент_ипс = (Гет-НетФиреваллРуле -ДисплаиНаме "БлоцкРДПБрутеФорце" | Гет-НетФиреваллАддрессФилтер) .РемотеАддресс

фореацх ($ ип у $ гетип)

$ цуррент_ипс + = $ ип.наме

(Гет-Дате) .ТоСтринг () + "+ $ ип.наме + 'ИП је блокиран за' + ($ бадРДПлогонс | где је $ _. ИпАддресс -ек $ ип.наме). Број + 'покушаја за 2 сата' >> $ лог # упишите догађај блокирања ИП адресе у датотеку дневника

Сет-НетФиреваллРуле -ДисплаиНаме "БлоцкРДПБрутеФорце" -РемотеАддресс $ цуррент_ипс

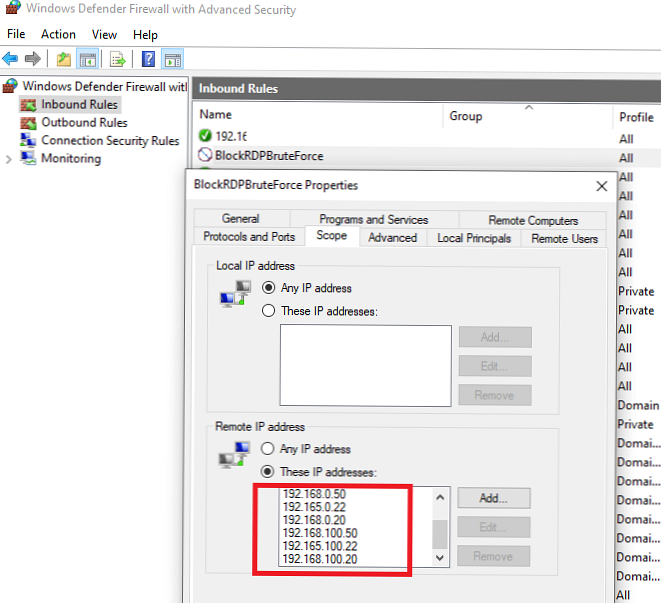

Проверавамо да ли су нове ИП адресе додате правилу за блокирање заштитног зида Виндовс Дефендер.

Морате само да копирате овај ПоверСхелл код у датотеку ц: \ пс \ блоцк_рдп_аттацк.пс1 и додате га у задатак планера да бисте га покренули по распореду. На пример, свака 2 сата.

Задатак за планирање можете да креирате помоћу скрипте ПоверСхелл или ручно:

$ репе = (Нев-ТимеСпан -Хоурс 2)

$ дуратион = ([тимеСпан] :: маквалуе)

$ Триггер = Ново-заказаниТаскТриггер -Онце -Ат (Гет-Дате) .Датум -РетентионИнтервал $ репеат -РетентионДуратион $ дуратион

$ Усер = "НТ АУТХОРИТИ \ СИСТЕМ"

$ Ацтион = Ново-заказанаТаскАцтион -Екецуте "ПоверСхелл.еке" -Аргумент "Ц: \ ПС \ блоцк_рдп_аттацк.пс1"

Регистер-СцхедуледТаск -ТаскНаме "БлоцкРДПБрутеФорце_ПС" -Триггер $ Триггер -Усер $ Усер -Ацтион $ Ацтион -РунЛевел Хигхест -Форце

Или можете покренути ПоверСхелл скрипту када се догађај 4625 појави у дневнику, тако да ћете брже одговорити на напад нагађања лозинке од стране РДП-а.

Ову скрипту можете да модификујете у вашу стварност и да је користите за блокирање РДП напада.