Подразумевано, Виндовс 10 и Виндовс Сервер 2016 и даље подржавају СМБ 1.0. У већини случајева потребна је само подршка старијим системима: прекинути Виндовс КСП, Виндовс Сервер 2003 и новији. У случају да на вашој мрежи нема таквих клијената, у новим верзијама оперативног система Виндовс препоручљиво је искључити протокол СМБ 1.к или у потпуности уклонити управљачки програм. На тај начин се заштитите од великог броја рањивости које су својствене овом застарелом протоколу (о чему сведочи последњи напад шифротора Ваннацри), а сви клијенти ће користити нове, продуктивније, сигурне и функционалне верзије СМБ протокола приликом приступа СМБ куглицама.

У претходном чланку представили смо таблицу компатибилности верзије СМБ протокола клијент-сервер. Према табели, старе верзије клијената (КСП, Сервер 2003 и неки застарјели * ник клијенти) могу користити само СМБ 1.0 протокол за приступ датотекама датотека. Ако нема таквих клијената у мрежи, потпуно можете да онемогућите СМБ 1.0 на страни датотека датотека (укључујући АД контролере домена) и клијентске станице.

Садржај:

- Провјерите приступ послужитељу датотека путем СМБ в1.0

- Онемогућавање СМБ 1.0 сервера

- Онемогућавање клијентске стране СМБ 1.0

Провјерите приступ послужитељу датотека путем СМБ в1.0

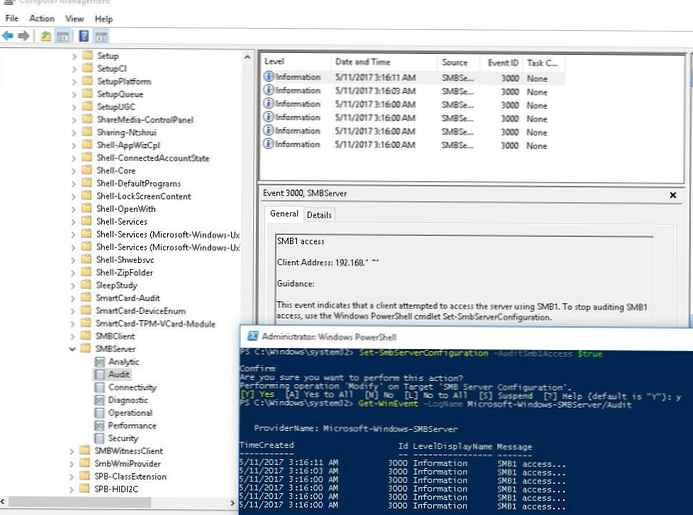

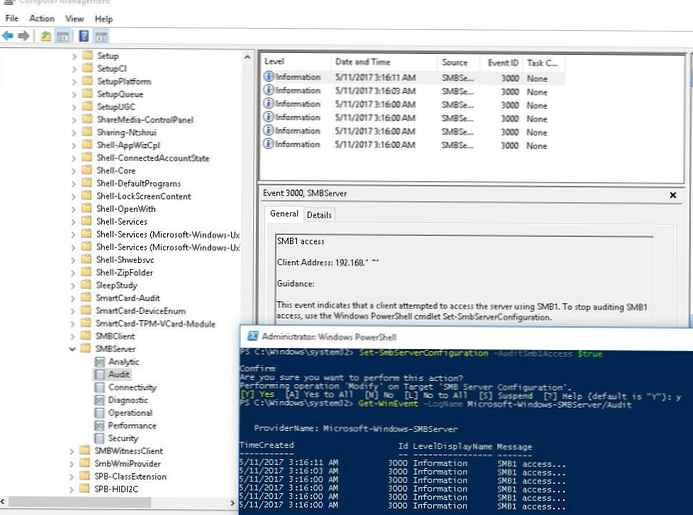

Пре него што онемогућите и потпуно деинсталирате управљачки програм СМБ 1.0, пожељно је проверити да нема застарелих клијената који се на њега повезују преко СМБ в1.0 на страни СМБ датотеке датотеке. Да бисте то учинили, омогућите ревизију приступа датотечном серверу помоћу овог протокола коришћењем наредбе ПоверСхелл:

Сет-СмбСерверЦонфигуратион -АудитСмб1Аццесс $ труе

Након неког времена проучите догађаје у Апликације и услуге -> Мицрософт -> Виндовс -> СМБСервер -> Аудит за приступ клијенту помоћу СМБ1 протокола.

Савет. Листа догађаја из овог дневника може се приказати командом:

Гет-ВинЕвент -ЛогНаме Мицрософт-Виндовс-СМБСервер / Аудит

У нашем примеру, приступ од клијента 192.168.1.10 је забележен у дневнику преко СМБ1 протокола. О томе сведоче догађаји са ЕвентИД 3000 из извора СМБСервер и опис:

СМБ1 приступАдреса клијента: 192.168.1.10

Упутство:

Овај догађај указује да је клијент покушао да приступи серверу путем СМБ1. Да бисте зауставили ревизију СМБ1 приступа, користите Виндовс ПоверСхелл цмдлет Сет-СмбСерверЦонфигуратион.

У овом случају ћемо игнорисати ове податке, али морамо узети у обзир чињеницу да убудуће овај клијент неће бити у могућности да се повеже на овај СМБ сервер.

Онемогућавање СМБ 1.0 сервера

СМБ 1.0 протокол може бити онемогућен и на страни клијента и на страни сервера. На страни сервера, СМБ 1.0 протокол омогућава приступ СМБ мрежним мапама (датотечним куглицама) преко мреже, а на страни клијента потребно је повезивање са таквим ресурсима.

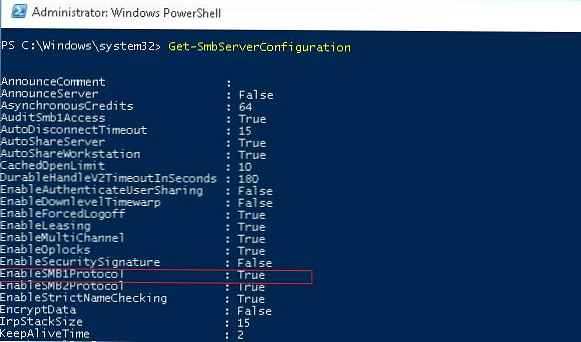

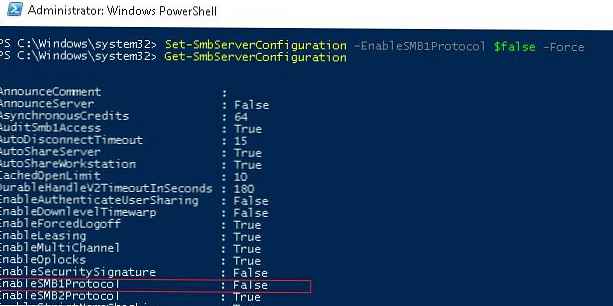

Следећом наредбом ПоверСхелл проверавамо да ли је омогућена СМБ1 на страни сервера:

Гет-СмбСерверЦонфигуратион

Као што видите, вредност променљиве ЕнаблеСМБ1Протоцол = Тачно.

Као што видите, вредност променљиве ЕнаблеСМБ1Протоцол = Тачно.

Дакле, онемогућите подршку за овај протокол:

Сет-СмбСерверЦонфигуратион -ЕнаблеСМБ1Протоцол $ фалсе -Форце

И помоћу цмдлета Гет-СмбСерверЦонфигуратион проверите да ли је СМБ1 протокол сада искључен.

Да бисте у потпуности уклонили управљачки програм који обрађује клијентов приступ путем СМБ в1, покрените следећу наредбу:

Онемогући-ВиндовсОптионсФеатуре -Онлине -ФеатуреНаме СМБ1Протоцол -Ремове

Остаје поново покренути систем и осигурати да је подршка за СМБ1 протокол потпуно онемогућена.

Гет-ВиндовсОптионсФеатуре -Онлине -ФеатуреНаме СМБ1Протоцол

Онемогућавање клијентске стране СМБ 1.0

Онемогућивши СМБ 1.0 на страни сервера, осигурали смо да се клијенти не могу повезати с њим помоћу овог протокола. Међутим, они могу користити застарјели протокол за приступ изворима других (укључујући спољне). Да бисте онемогућили подршку за СМБ в1 на страни клијента, покрените следеће наредбе:

сц.еке цонфиг ланманворкстатион овиси = бовсер / мрксмб20 / нси

сц.еке цонфиг мрксмб10 старт = онемогућен

Дакле, онемогућивањем подршке за наслеђене СМБ 1.0 на страни клијента и сервера у потпуности ћете заштитити мрежу од свих познатих и још увек не пронађених рањивости у њој. А рањивости у Мицрософтовом блоку порука са порукама 1.0 налазе се прилично редовно. Последња значајна рањивост у СМБв1, која омогућава нападачу да даљинско извршавање произвољног кода, исправљена је у марту 2017. године..

Дакле, онемогућивањем подршке за наслеђене СМБ 1.0 на страни клијента и сервера у потпуности ћете заштитити мрежу од свих познатих и још увек не пронађених рањивости у њој. А рањивости у Мицрософтовом блоку порука са порукама 1.0 налазе се прилично редовно. Последња значајна рањивост у СМБв1, која омогућава нападачу да даљинско извршавање произвољног кода, исправљена је у марту 2017. године..